Свободные системы управления виртуализацией :: Proxmox

На сайте KVM опубликован перечень систем управления виртулизацией, которые в той или иной степени используют эту самую Kernel Virtual Machine. Я решил поискать что-то для своих личных нужд, да и по работе пригодится. Попробовал Proxmox VE и хочу поделиться своими впечатлениями.

Эта система виртуализации основана на базе дистрибутива GNU/Linux Debian, абсолютно свободна и распространяется под лицензией GPL.

Особенности:

- Адаптирована под Debian и работает только под ним

- Поддержка OpenVZ (контейнеры) и KVM (полная виртулизация)

- Установка на "голое железо" (возможна также установка и "поверх" существующей системы)

- Централизованное управление через Web интерфейс.

- Поддержка резервного копирования, восстановления и миграции ВМ.

- Возможности по созданию кластера

Установка:

Как было уже сказано, по-умолчанию предлается скачать ISO образ установочного диска, который представляет из себя не что иное, как Debian Lenny с сильно переделанным установщиком.

Установка происходит практически без вмешательства пользователя, достаточно только ввести страну, адрес электронной почты, сетевые параметры и "откинуться на спинку стула". Насколько это хорошо или плохо судить не берусь, так как установщик, например, удаляет все разделы на жестком диске и заменяет их своим, собственным разбиением.

Поэтому предлагается второй способ - установка в существующую систему Debian. Для этого необходимо просто добавить в /etc/sources.list соответсвующий репозиторий:

# PVE packages provided by proxmox.com deb http://download.proxmox.com/debian lenny pve

Добавить ключ:

wget -O- "http://download.proxmox.com/debian/key.asc" | apt-key add -

И установить необходимые пакеты:

aptitude update aptitude upgrade aptitude install pve-kernel-2.6.18-2-pve aptitude install pve-headers-2.6.18-2-pve aptitude install proxmox-ve-2.6.18 ntp ssh lvm2

Приведен пример установки на базе ядра 2.6.18, кроме этого, в репозитории есть 2.6.32, 2.6.34, 2.6.35. Стоит заметить, что 2.6.35 не поддерживает контейнеры (OpenVZ), зато поддерживает технологию KSM (kernel shared memory).

Начало работы:

После установки и перезагрузки (или запуска соответсвующих служб) интерфейс Proxmox VE доступен по адресу: https://<host> для входа следует использовать имя пользователя root и пароль, указанный при установке с ISO образа (для существующей системы - текущий пароль суперпользователя). Интерфейс Proxmox весьма понятен, в меру лаконичен, и, на фоне бурно захватывающих Интернет техногий Ajax, Flash и т.п., даже консервативен.

Небольшой экскурс по пунктам:

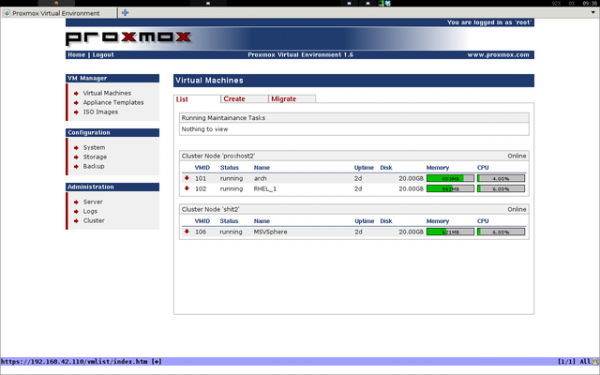

- Virtual Machines - виртуальные машины, созданные в системе. Подвкладки Create и Migrate позволяют создавать и мигрировать машины соответственно (см. скриншот выше)

- Appliance Templates - шаблоны контейнеров (здесь можно найти как продуты самого Proxmox, так и довольно популярные Joomla, Wordpress и Zenoss шаблоны) и вкладка добавления своих шаблонов.

- ISO images - добавление своих образов дисков для установки. При добавлении можно указать хранилище (storage), куда будет загружаться образ

- System - для изменения параметров операционной системы (настройка сетевых интерфейсов, DNS, смена пароля и e-mail адреса, настройка часового пояса и локализации)

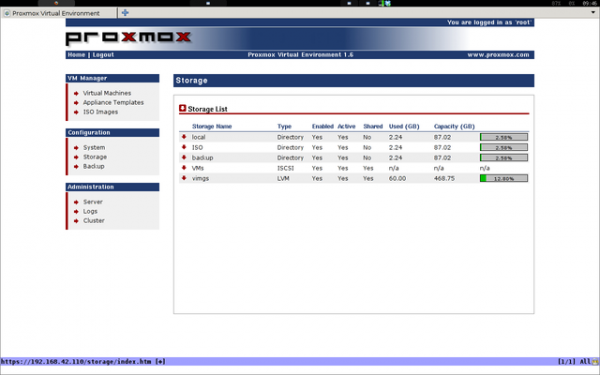

- Storage - для добавления, изменения или удаления устройств хранения данных. Поддерживаемые типы: iSCSI Target, NFS, LVM (может использоваться как локальная группа томов, так и расположенная на iSCSI), Directory - задается локальный каталог, Для каждого хранилища можно задавать различные типы контента (образы виртуальных машин, ISO образы или каталог резервного копирования).

- Backup - настройка резервного копирования систем (резервное копирование может выполняться только в storage типа Directory, для которого указан тип контента VZDump Backups)

- Server - настройка сервисов, запущенных на сервере, перезагрузка и выключения сервера, а также вкладка управления SSL-сертификатами

- Logs - позволяет отслеживать состояние задач и отображать журнал операционной системы.

- Cluster - средство мониторинга Proxmox VE кластера (управление кластером производится только из командной строки)

Как можно видеть, возможности довольно обширны. Стоит заметить, что для управления кластером (создание, добавление хостов) используется команда

pveca

Например:

pveca -c

Создаст новый кластер с текущим хостом в роли мастера.

pveca -a -h

добавит текущий хост к кластеру с мастером , и т.д.

Еще из интересных особенностей хотел бы отметить возможность подключения к консоли управления qemu и даже к рабочему столу (консоли) виртуальной машины непосредственно из окна браузера (используется VNC-сессия, запущенная в java апплете). При этом VNC сервер открывает порт в момент соединения и закрывает после завершения, что не приводит к необходимости заботиться о безопасности открытых VNC портов.

Миграция:

Proxmox VE поддерживает как live-migration так и миграцию выключенной виртуальной машины. При этом второй тип поддерживается даже для несетевых хранилищ (используется протокол rsync).

Недостатки:

Теперь ложга дегтя, а именно - замеченные недостатки в реализации:

- В случае, если Proxmox доступен из сети Интернет - необходимо заботиться о защите веб-интерфеса, из-за использования суперпользователя. Несколько снизить опасность можно, заменив имя входа в конфигурационных скриптах.

- Отсутсвует механизм балансировки нагрузки узлов кластера.

- Отсутвует механизм реализации высокой доступности виртуальных машин (HA будет добавлена в версии 2.X)

- Отсутсвует механизм блокировки (fence) отказавшей ноды.

- Отсуствуют средства управления пользователями (будет исправлено в версии 2.X)

- Отсутствует firewall (будет исправлено в версии 2.X)

- Смена мастер-ноды кластера довольно нетривиальная задача, невыполнимая одной командой. Решается написание скрипта из двух строк, удаляющего каталог /etc/pve/ и перезапускающего необходимые службы.

Комментарии

14/03/2011 - 16:02

Почему фарвол отсуствует? iptables на месте.

14/03/2011 - 20:06

Имеется ввиду возможность настройки из веб интерфейса.

06/04/2011 - 13:08

Для меня этот продукт оказался удобным решением для небольших компаний < 50 человек.

Установок более 7, за 2 года знакомства с этим продуктом.

Установку провожу на предустановленную систему с debian + Soft -RAID1 + LVM .

"Железо" использую в зависимости от нагрузки и потребностей, в основном не серверное.

Гостевые системы через KVM: FreeBSD (FreeNas-7x, pfSense-123), WIN2003R2 .

18/05/2013 - 11:13

Добрый день, по описанию для моей задачи просто идеальный вариант!

Но столкнулся с одной и той же проблемой на трех машинах. При установке с загрузочного диска все идет гладко и идеально, но в самом конце появляется ошибка 172 :( Сама ошибка на скрине. Помогите, пожалуйста, победить эту проблему.

22/11/2013 - 15:24

Хочу добавить от себя давно использую данную систему виртулизации и не на смолбизнесс до 50, а до 200 человек. Устанавливал данную систему на множество серверов и до сих пор считаю наиболее перспективной относительно опенсаурса. Давно отказался от ESXi в пользу данного продукта. В данный момент версия 3.1 добавлена разными доп-ми фишками SPICE, GLUSTER и т.д. На данной системе виртулизации подняты сервера с 2003 по 2012 с нагрузкой от 50 до 200 пиплов в разных организациях, включающие в себя сервисы АД,ДХЦП, ДНС и тд. Это полноценый линукс где нет ограничений, который полностью поддерживает, как живую миграцию так и кластер, drbd хранилище и тд. Обладает всеми фишками линукса так как построен на ядре дебиан.

На счет файрвола и веб админки никто не мешает поставить вам виртуальную машину и сделать из нее роутер и файрвол, и через него будет ходить в инет proxmoxf. нету ресурсов на это ставте вебадмин для управления сервисами типо байнд или иптейбл, но мне кажется это лишнее вообще. Управлять iptables через консоль вполне удобно и не возникают проблемы с пробросом портов для виртуальных машин.

Всем спасибо ! =)

25/11/2013 - 11:39

1. Падение производительности с использованием виртуальных интерфейсов.

2. Если гостевой роутер зависнет - пропадет доступ с интернета.

3. При обновлении самого проксмокса выключается KVM и пропадает интернет из-за этого все глохнет.

4. Невозможность использовать гостевого роутера при 1 белом IP при удаленной установке.

--------------------------------------------------------------------------

Если вы так хорошо знаете Proxmox то должны знать, что он основан на ядре Red Hat c патчами, а не дебиан.

Лично я использую абстракцию shorewall, ибо iptables скоро будет не актуален, файловую систему использую EXT4.

И да, Proxmox на данный момент это лучшее бесплатное решение для виртуализации, которое можно допилять, что-бы оно стало еще лучшим.

25/11/2013 - 11:07

22/11/2013 - 13:25

25/11/2013 - 11:46

Если важна производительность видео - нужно пробросить видеокарту. Нельзя пробросить видеокарту на которой уже сидишь - то есть нужно еще устанавливать и уже ее пробрасывать в гостевую виндовс.

Если же хочется просто мышкой покликать - ставим виртуабокс и в него ставим проксмокс.Аппаратная вируализация работать не будет, но базово можно ознакомится.